aj

.blogsOrden: Relevancia | Fecha

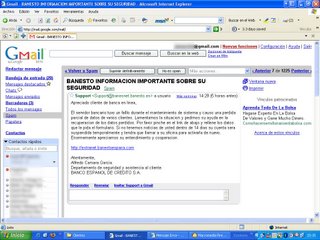

Mostrando 41 a 48 de 45 resultado/s Qué es el phishing y cómo protegerse contra él

El spam toma varias formas, por ejemplo, se puede presentar en forma de mensajes fraudulentos. Este tipo de envío masivo se denomina "spoofing" (suplantación de identidad) o "password phishing" (suplantación de identidad para obtener contraseñas).Se trata...La puta SGAE actúa de nuevo

Nos han cerrao las webs pa bajarnos pelis y música.. v_vLa Asociación de Internautas cree 'preocupante' la actitud policial frente a las redes P2PElMundo.es - EFE - 10/04/2006El presidente de la Asociación de Internautas, Víctor Domingo, ha afirmado que c...CAMPAÑA 2009: ESTRATEGIA K

por (otros Cantares De Un) Ojo Abierto · Negocios » (otros cantares de un) Ojo abierto · 29.10.2024 19:35Los asesores de campaña del oficialismo ya se encuentran trabajando para las elecciones de 2009. Afirman que sobre la base de una estrategia papirofléxica lograrían multiplicar las filas pingüineras......Leyendo cómics

si,ahora estoy leyendo cómics,muchos y de todos los tipos. De pequeño nunca leí de superhéroes por eso quiero conocer ese mundo. Esos personajes son como en la mitología tienen poderes sobrehumanos,y me hace pensar. Todos los héroes tienen algún poder q l...Plumada S.A. Captura y Administración de documentos digitales

por Plumada S.A · Negocios » http://plumadasasolucionesdocumentales.b... · 29.10.2024 11:35Este servicio involucra la producción de imágenes a partir de soportes físicos, generalmente papel, conteniendo información que puede ser consultada sin las restricciones del soporte de origen, compartiendo las ventajas de cualquier información electrónic...